Ransom.MSIL.SYRK.A

Trojan-Ransom.Win32.Gen.sdl (Kaspersky)

Windows

Malware-Typ:

Ransomware

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

?berblick

Technische Details

Installation

Schleust die folgenden Dateien ein:

- C:\Users\Default\AppData\Local\Microsoft\-pw+.txt -> contains password

- C:\Users\Default\AppData\Local\Microsoft\+dp-.txt -> contains password and victim ID

- C:\Users\Default\AppData\Local\Microsoft\-i+.txt -> contains victim ID

Schleust die folgenden Dateien ein und f��hrt sie aus:

- C:\Users\Public\Documents\cgo46ea565sdfse7.exe -> detected as Ransom.Win32.SYRK.A

- used by the malware to search and encrypt files by executing a Powershell script

- C:\Users\Public\Documents\dh35s3h8d69s3b1k.exe -> detected as Trojan.Win32.SYRK.A

- used in decrypting files, also uses a Powershell script

- C:\Users\Public\Documents\startSF.exe -> detected as Trojan.Win32.SYRK.A

- used to move C:\Users\Public\Documents\SydneyFortniteHacks.exe to %User Startup%\SydneyFortniteHacks.exe

- C:\Users\Public\Documents\DeleteFile.exe -> detected as Trojan.Win32.SYRK.A

- used to delete files this malware created

- C:\Users\Public\Documents\delmy.exe -> detected as Trojan.Win32.SYRK.A

- used to delete the file: %User Startup%\SydneyFortniteHacks.exe

- C:\Users\Public\Documents\LimeUSB_Csharp.exe -> detected as Worm.MSIL.LIME.AA

Autostart-Technik

Schleust die folgenden Dateien in den benutzerspezifischen Autostart-Ordner von Windows ein, um sich selbst bei jedem Systemstart auszuf��hren.

- %User Startup%\SydneyFortniteHacks.exe

(Hinweis: %User Startup% ist der Ordner 'Autostart' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmen��\Programme\Autostart unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmen��\Programme\Autostart unter Windows NT, C:\Documents and Settings\{Benutzername}\Startmen��\Programme\Autostart unter Windows 2003(32-bit), XP und 2000(32-bit) und C:\Users\{Benutzername}\AppData\Roaming\Microsoft\Windows\Startmen��\Programme\Autostart unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Andere System?nderungen

?ndert die folgenden Registrierungseintr?ge:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender

DisableAntiSpyware = 0

(Note: The default value data of the said registry entry is {User Preference}.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = 0

(Note: The default value data of the said registry entry is {User Preference}.)

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 1

(Note: The default value data of the said registry entry is {User Preference}.)

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

(Note: The default value data of the said registry entry is {User Preference}.)

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

- C:\51875.jpg

Prozessbeendigung

Beendet die folgenden Prozesse, wenn sie im Speicher des betroffenen Systems ausgef��hrt werden:

- Taskmgr

- Procmon64

- ProcessHacker

Andere Details

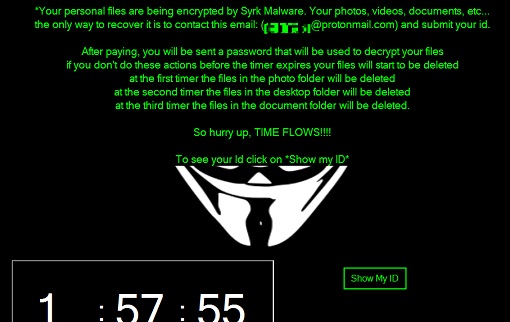

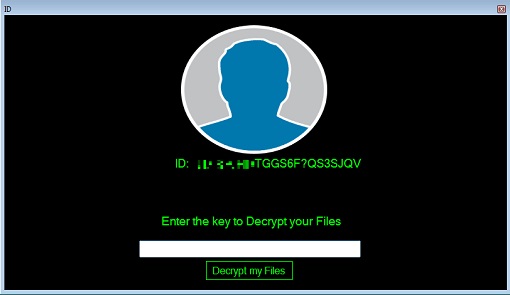

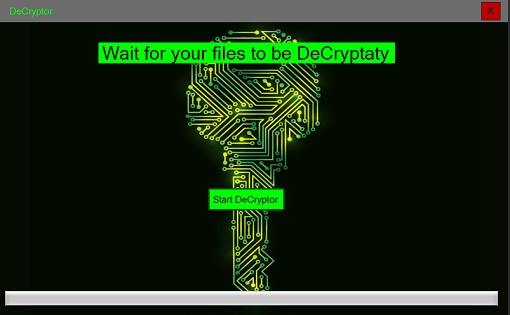

Zeigt die folgenden Bilder an:

- Main display:

- "Show My ID" button:

- If password input is correct and "Decrypt my Files" button is clicked:

L?sungen

Step 1

F��r Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diese Datei suchen und l?schen

- %User Startup%\SydneyFortniteHacks.exe

- C:\Users\Public\Documents\cgo46ea565sdfse7.exe

- C:\Users\Public\Documents\dh35s3h8d69s3b1k.exe

- C:\Users\Public\Documents\startSF.exe

- C:\Users\Public\Documents\DeleteFile.exe

- C:\Users\Public\Documents\delmy.exe

- C:\Users\Public\Documents\LimeUSB_Csharp.exe

- C:\Users\Public\Documents\SydneyFortniteHacks.exe

- C:\Users\Default\AppData\Local\Microsoft\-pw+.txt

- C:\Users\Default\AppData\Local\Microsoft\+dp-.txt

- C:\Users\Default\AppData\Local\Microsoft\-i+.txt

Step 5

Diesen ge?nderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f��hren. F��hren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst��tzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- DisableAntiSpyware = 0

- DisableAntiSpyware = 0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = 0

- EnableLUA = 0

- In HKEY_CURRENT_USER\Control Panel\Desktop

- WallpaperStyle = 1

- WallpaperStyle = 1

- In HKEY_CURRENT_USER\Control Panel\Desktop

- TileWallpaper = 0

- TileWallpaper = 0

Step 6

F��hren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als Ransom.MSIL.SYRK.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Step 7

Desktop-Eigenschaften zur��cksetzen

Step 8

Restore encrypted files from backup.

Nehmen Sie an unserer Umfrage teil