RANSOM_CRYPCTB.VXYD

Ransom:Win32/Critroni (Microsoft), Trojan-Ransom.Win32.Onion.vyb (Kaspersky), Win32/Filecoder.CTBLocker.A trojan (ESET)

Windows

Malware-Typ:

Trojan

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

?berblick

Verwendet den Windows Task-Planer, um einen geplanten Task zu erstellen, der die eingeschleuste Kopie ausf��hrt.

Technische Details

?bertragungsdetails

Wird m?glicherweise von den folgenden externen Sites heruntergeladen:

- http://{BLOCKED}cred.com.br/incasso/?1336

Installation

Schleust die folgenden Dateien ein:

- %My Documents%\!Decrypt-All-Files-{extension name}.txt �C ransom note

- %My Documents%\!Decrypt-All-Files-{extension name}.bmp �C used as wallpaper

- %All Users Profile%\{random filename 2}.html �C list of encrypted files

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.txt

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.bmp

- several {random filename 3}.tmp files �C deleted afterwards. contains temporary copy of encrypted files

- %Tasks%\{random filename 4} �C scheduled task

(Note: %Tasks% is usually C:\Windows\Tasks on Windows XP and below, or C:\Windows\system32\Tasks on Windows Vista and above. %My Documents% is usually C:\Documents and Settings\{user name}\My Documents on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\Documents on Windows Vista and 7.)

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %User Temp%\{random filename 1}.exe

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Verwendet den Windows Task-Planer, um einen geplanten Task zu erstellen, der die eingeschleuste Kopie ausf��hrt.

Injiziert Code in die folgenden Prozesse:

- explorer.exe

Andere System?nderungen

?ndert die folgenden Dateien:

- It encrypts files and appends the extension name .{7 random characters}

?ndert das Hintergrundbild des Desktops durch Ab?nderung der folgenden Registrierungseintr?ge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%My Documents%\!Decrypt-All-Files-{extension name}.bmp"

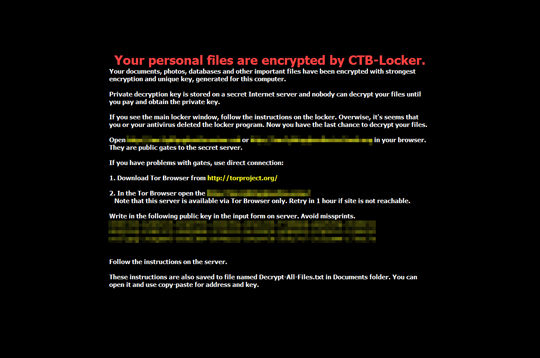

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Andere Details

Verschl��sselt Dateien mit den folgenden Erweiterungen:

- 3fr

- 7z

- abu

- accdb

- ai

- arp

- arw

- bas

- bay

- bdcr

- bdcu

- bdd

- bdp

- bds

- blend

- bpdr

- bpdu

- bsdr

- bsdu

- c

- cdr

- cer

- config

- cpp

- cr2

- crt

- crw

- cs

- dbf

- dbx

- dcr

- dd

- dds

- der

- dng

- doc

- docm

- docx

- dwg

- dxf

- dxg

- eps

- erf

- fdb

- gdb

- gdb

- groups

- gsd

- gsf

- ims

- indd

- iss

- jpe

- jpeg

- jpg

- js

- kdc

- kwm

- md

- mdb

- mdf

- mef

- mrw

- nef

- nrw

- odb

- odm

- odp

- ods

- odt

- orf

- p12

- p7b

- p7c

- pas

- pdd

- pef

- pem

- pfx

- php

- pl

- ppt

- pptm

- pptx

- psd

- pst

- ptx

- pwm

- py

- r3d

- raf

- rar

- raw

- rgx

- rik

- rtf

- rw2

- rwl

- safe

- sql

- srf

- srw

- txt

- vsd

- wb2

- wpd

- wps

- xlk

- xls

- xlsb

- xlsm

- xlsx

- zip

L?sungen

Step 1

F��r Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt. Achten Sie auf Dateien, die als RANSOM_CRYPCTB.VXYD entdeckt werden

Step 4

Im abgesicherten Modus neu starten

Step 5

Diese Datei suchen und l?schen

- %My Documents%\!Decrypt-All-Files-{extension name}.txt

- %My Documents%\!Decrypt-All-Files-{extension name}.bmp

- %All Users Profile%\{random filename 2}.html

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.txt

- %System Root%\{randomly selected path}\!Decrypt-All-Files-{extension name}.bmp

Step 6

Deleting Scheduled Tasks

- ?ffnen Sie Windows 'Geplante Task'. Klicken Sie auf 'Start>Programme>Zubeh?r>Systemprogramme>Geplante Tasks'.

- Suchen Sie jeden Task, der den folgenden Wert in der Spalte 'Zeitplan' aufweist:

!!!REPLACE THIS!!! - Klicken Sie mit der rechten Maustaste auf die besagte(n) Datei(en) mit dem zuvor erw?hnten Wert.

- Klicken Sie auf 'Eigenschaften'. Suchen Sie im Feld 'Ausf��hren' nach der folgenden Zeichenfolge:

Cmd /c /rd /s /q C: - Wenn die besagte Zeichenfolge gefunden wird, l?schen Sie den Task.

Step 7

F��hren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als RANSOM_CRYPCTB.VXYD entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Step 8

Desktop-Eigenschaften zur��cksetzen

Nehmen Sie an unserer Umfrage teil