RANSOM_GOLDENEYE.B

Trojan-Ransom.Win32.Petr.eu (Kaspersky), Trojan:Win32/Petya.G (Microsoft)

Windows

Malware-Typ:

Trojan

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

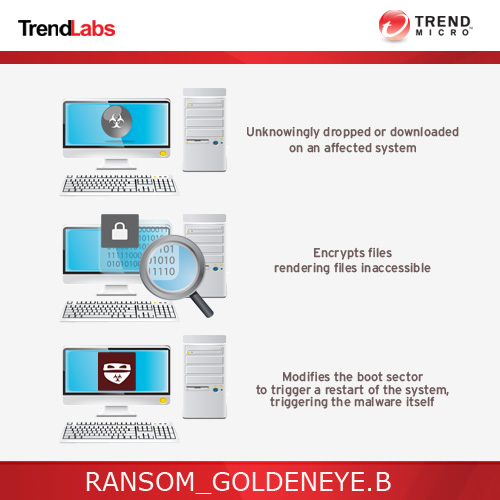

?berblick

Um einen ?berblick ��ber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird m?glicherweise von anderer Malware eingeschleust.

Technische Details

?bertragungsdetails

Wird m?glicherweise von der folgenden Malware eingeschleust:

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein und f��hrt sie aus:

- %UserProfile%\Application Data\{GUID}\{random filename}.exe

Schleust die folgenden Dateien ein:

- %Desktop%\YOUR_FILES_ARE_ENCRYPTED.TXT

(Hinweis: %Desktop% ist der Ordner 'Desktop' f��r den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.)

Andere Details

Verschl��sselt Dateien mit den folgenden Erweiterungen:

- 3dm

- 3ds

- 3fr

- 3g2

- 3ga

- 3gp

- a2c

- aa

- aa3

- aac

- accdb

- aepx

- ai

- aif

- amr

- ape

- apnx

- ari

- arw

- asf

- asp

- aspx

- asx

- avi

- azw

- azw1

- azw3

- azw4

- bak

- bat

- bay

- bin

- bmp

- camproj

- cat

- ccd

- cdi

- cdr

- cer

- cert

- cfg

- cgi

- class

- cmf

- cnf

- conf

- config

- cpp

- cr2

- crt

- crw

- crwl

- cs

- csv

- cue

- dash

- dat

- db

- dbf

- dcr

- dcu

- dds

- default

- der

- dfm

- directory

- disc

- dmg

- dng

- doc

- docm

- docx

- dtd

- dvd

- dwg

- dxf

- eip

- emf

- eml

- eps

- epub

- erf

- fff

- flv

- frm

- gfx

- gif

- gzip

- h

- htm

- html

- idl

- iiq

- indd

- inf

- iso

- jar

- java

- jfif

- jge

- jpe

- jpeg

- jpg

- js

- json

- jsp

- k25

- kdc

- key

- ldf

- lit

- localstorage

- m3u

- m4a

- m4v

- max

- mdb

- mdf

- mef

- mkv

- mobi

- mov

- movie

- mp1

- mp2

- mp3

- mp4

- mp4v

- mpa

- mpe

- mpeg

- mpg

- mpv2

- mrw

- msg

- mts

- mui

- myi

- nef

- nrg

- nri

- nrw

- number

- obj

- odb

- odc

- odf

- odm

- odp

- ods

- odt

- ogg

- orf

- ost

- p12

- p7b

- p7c

- pages

- pas

- pbk

- pdd

- pef

- pem

- pfx

- php

- png

- po

- pps

- ppt

- pptm

- pptx

- prf

- props

- ps

- psd

- pspimage

- pst

- ptx

- pub

- py

- qt

- r3d

- ra

- raf

- ram

- rar

- raw

- result

- rll

- rm

- rpf

- rtf

- rw2

- rwl

- sql

- sqlite

- sqllite

- sr2

- srf

- srt

- srw

- svg

- swf

- tga

- tiff

- toast

- ts

- txt

- vbs

- vcd

- vlc

- vmdk

- vmx

- vob

- wav

- wb2

- wdb

- wma

- wmv

- wpd

- wps

- x3f

- xlk

- xls

- xlsb

- xlsm

- xlsx

- xml

- xps

- xsl

- yml

- yuv

- zip

L?sungen

Step 1

F��r Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Malware-Dateien entfernen, die hinterlassen/heruntergeladen wurden von RANSOM_GOLDENEYE.B

Step 4

Diese Datei suchen und l?schen

Step 5

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als RANSOM_GOLDENEYE.B entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil