TROJ_ZBOT.BXW

Windows 2000, XP, Server 2003

Malware-Typ:

Trojan

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

?berblick

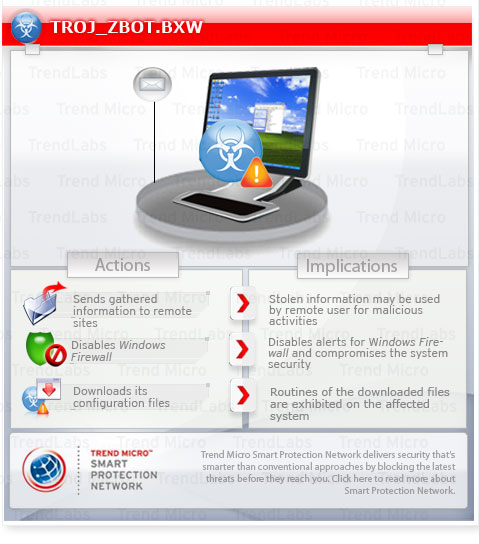

To get a one-glance comprehensive view of the behavior of this Trojan, refer to the Threat Diagram shown below.

F��gt Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef��hrt zu werden.

?ffnet zuf?llig ausgew?hlte Ports. F��hrt bestimmte Befehle aus, die sie extern von einem b?swilligen Benutzer erh?lt. Dadurch sind der betroffene Computer und auf ihm gespeicherte Daten st?rker gef?hrdet.

Anschlie?end werden die heruntergeladenen Dateien ausgef��hrt. Dadurch k?nnen die b?sartigen Routinen der heruntergeladenen Dateien auf dem betroffenen System aktiv werden.

Technische Details

Installation

Erstellt die folgenden Ordner:

- %Application Data%\{random1}

- %Application Data%\{random2}

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f��r den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Wird in die folgenden Prozesse injiziert, die im Arbeitsspeicher ausgef��hrt werden:

- ctfmon.exe

- dwm.exe

- explorer.exe

- rdpclip.exe

- taskeng.exe

- taskhost.exe

- wscntfy.exe

Autostart-Technik

F��gt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef��hrt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{GUID} = {malware path and file name}

Andere System?nderungen

Erstellt den oder die folgenden Registrierungseintr?ge, um die Windows Firewall zu umgehen:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\

List

%Windows%\\Explorer.exe = "%Windows%\Explorer.exe:*:Enabled:Windows Explorer"

Backdoor-Routine

?ffnet zuf?llig ausgew?hlte Ports, damit sich ein externer Benutzer mit dem betroffenen System verbinden kann. Nach dem Herstellen der Verbindung f��hrt der externe Benutzer Befehle auf dem betroffenen System aus.

F��hrt die folgenden Befehle eines externen, b?swilligen Benutzers aus:

- Gets the Flash player data

- Steals passwords from FlashFXP, total_commander, ws_ftp, fileZilla, FAR2, winscp, ftp_commander, coreFTP, and smartftp

- Set the browser��s home page

- Disable and enable access to certain URLs

- Remove certificate

- Steal digital certificates

- Delete browser cookies

- Upload cookies

- Download and execute a file

- Removes a back door connection

- Download and update bot configuration

- Uninstall bot

- Restart the system

- Shutdown the system

- Disable and enable web injection

- Search local drives

Einschleusungsroutine

Schleust die folgenden Dateien ein:

- %Application Data%\{random1}\{random}.exe - copy of itself

- %Application Data%\{random2}\{random}.{3 random alpha character extension name} - encrypted file

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f��r den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Download-Routine

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Temp%\kjfhgjdsfgsd.exe - also detected as TROJ_ZBOT.BXW

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Anschlie?end werden die heruntergeladenen Dateien ausgef��hrt. Dadurch k?nnen die b?sartigen Routinen der heruntergeladenen Dateien auf dem betroffenen System aktiv werden.

Datendiebstahl

Greift auf die folgende Site zu, um die eigene Konfigurationsdatei herunterzuladen:

- http://{BLOCKED}et.cn/zeka/cfg9sksl.jpg

Andere Details

Ausgehend von der Analyse des Codes verf��gt die Malware ��ber die folgenden F?higkeiten:

- Saves its encrypted configuration file in a random key created under the registry, HKEY_CURRENT_USER\Software\Microsoft

- Injects codes to online banking Web sites included in its configuration file. However, as of this moment the downloaded configuration file only contains the links to its updated copy and drop zone, http://{BLOCKED}et.cn/zeka/getbotdata930sdla.php

- Takes screenshots and log keystrokes

- Exploits the vulnerability, Microsoft Security Advisory (2286198) which is detected as LNK_STUXNET.SM

L?sungen

Step 1

Malware-Dateien entfernen, die hinterlassen/heruntergeladen wurden von TROJ_ZBOT.BXW

- ?LNK_STUXNET.SM?

Step 2

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt. Achten Sie auf Dateien, die als TROJ_ZBOT.BXW entdeckt werden

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f��hren. F��hren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst��tzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {GUID} = {malware path and file name}

- {GUID} = {malware path and file name}

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

- %Windows%\Explorer.exe = %Windows%\Explorer.exe:*:Enabled:Windows Explorer

- %Windows%\Explorer.exe = %Windows%\Explorer.exe:*:Enabled:Windows Explorer

Step 5

F��hren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als TROJ_ZBOT.BXW entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil