WORM_PALEVO.KK

Windows 98, ME, NT, 2000, XP, Server 2003

Malware-Typ:

Worm

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

?berblick

Um einen ?berblick ��ber das Verhalten dieser Worm zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird m?glicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen. Wird m?glicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen. Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch b?sartiger Websites heruntergeladen.

Tr?gt die Dateisymbole bestimmter Anwendungen, um nicht sofort entdeckt und entfernt zu werden.

Erstellt Ordner in allen Fest- und Wechsellaufwerken. Legt eine AUTORUN.INF-Datei ab, um automatisch die eingeschleusten Kopien auszuf��hren, wenn ein Benutzer auf die Laufwerke eines betroffenen Systems zugreift.

F��hrt bestimmte Befehle aus, die sie extern von einem b?swilligen Benutzer erh?lt. Dadurch sind der betroffene Computer und auf ihm gespeicherte Daten st?rker gef?hrdet.

Technische Details

?bertragungsdetails

Wird m?glicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen.

Wird m?glicherweise von der folgenden Malware/Grayware/Spyware von externen Sites heruntergeladen:

- SWF_PALEVO.KK

Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch b?sartiger Websites heruntergeladen.

Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch der folgenden b?sartigen Websites heruntergeladen:

- http://www.{BLOCKED}com.com/FlashPlayer10.0.45.2.exe

Installation

F��gt die folgenden Ordner hinzu:

- %System Root%\RECYCLER

- %System Root%\RECYCLER\{SID}

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %System Root%\RECYCLER\{SID}\recycle.exe

- %User Temp%\setup32temp.exe

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.. %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Dateien ein:

- %System Root%\RECYCLER\{SID}\Desktop.ini

- {drive letter}:\U3ROM\Desktop.ini

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Tr?gt die Dateisymbole folgender Programme:

- Recycle Bin

Autostart-Technik

F��gt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef��hrt zu werden.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

Taskman = "%System Root%\RECYCLER\{SID}\recycle.exe"

Verbreitung

Erstellt die folgenden Ordner in allen Festplatten- und Wechsellaufwerken:

- {drive letter}:\U3ROM

Schleust Eigenkopien in die folgenden, von Peer-to-Peer-Netzwerken verwendeten Ordner ein:

- Ares

- BearShar

- iMesh

- Shareaza

- Kazaa

- DC++

- eMule

- LimeWire

Schleust folgende Kopie(n) von sich selbst in alle Wechsellaufwerke ein:

- {drive letter}:\U3ROM\flyhigh.exe

Legt eine AUTORUN.INF-Datei ab, um automatisch die eingeschleusten Kopien auszuf��hren, wenn ein Benutzer auf die Laufwerke eines betroffenen Systems zugreift.

Die besagte .INF-Datei enth?lt die folgenden Zeichenfolgen:

;{garbage characters}

[AutoRun

;{garbage characters}

open=U3ROM/flyhigh.exe

;{garbage characters}

:jmp0

;{garbage characters}

icon=%System%\SHELL32.dll,4

;{garbage characters}

:jmp3

;{garbage characters}

action=Open folder to view files using Windows Explorer

;{garbage characters}

shelL\opeN\commanD=U3ROM/flyhigh.exe

;{garbage characters}

Shell\Explore\Command=U3ROM/flyhigh.exe

;{garbage characters}

useautoplay=1

;{garbage characters}

:GOTO NUL

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Versendet die folgenden Nachrichten ��ber die zuvor erw?hnten Instant-Messaging-Anwendungen:

MSN Messenger

Backdoor-Routine

F��hrt die folgenden Befehle eines externen, b?swilligen Benutzers aus:

- Download other malware

- Update itself

- Launch Denial of Service (DoS) attacks against target systems

Andere Details

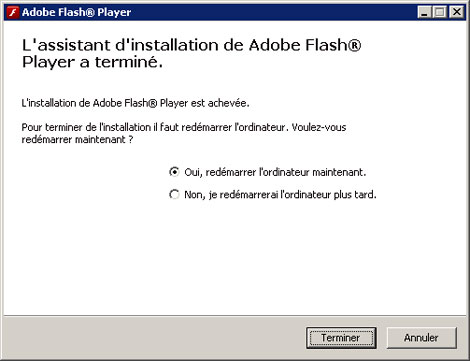

Zeigt die folgenden Bilder an:

L?sungen

Step 1

F��r Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Dateien, die als WORM_PALEVO.KK entdeckt wurden, ��ber die Startdiskette oder die Wiederherstellungskonsole erkennen und l?schen

Step 4

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f��hren. F��hren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst��tzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

- Taskman = %System Root%\RECYCLER\{SID}\recycle.exe

- Taskman = %System Root%\RECYCLER\{SID}\recycle.exe

Step 5

Diese Ordner suchen und l?schen

- %System Root%\RECYCLER

- {drive letter}:\U3ROM

Step 6

AUTORUN.INF Dateien suchen und l?schen, die von WORM_PALEVO.KK erstellt wurden und diese Zeichenfolgen enthalten

[AutoRun

;{garbage characters}

open=U3ROM/flyhigh.exe

;{garbage characters}

:jmp0

;{garbage characters}icon=%System%\SHELL32.dll,4;{garbage characters}:jmp3;{garbage characters}

action=Open folder to view files using Windows Explorer

;{garbage characters}

shelL\opeN\commanD=U3ROM/flyhigh.exe

;{garbage characters}

Shell\Explore\Command=U3ROM/flyhigh.exe

;{garbage characters}

useautoplay=1

;{garbage characters}

:GOTO NUL

Step 7

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und s?ubern Sie Dateien, die als WORM_PALEVO.KK entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Sie k?nnen die in Quarant?ne verschobenen Dateien einfach l?schen. Auf dieser finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil