WORM_SALITY.RL

Windows 98, ME, NT, 2000, XP, Server 2003

Malware-Typ:

Worm

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

?berblick

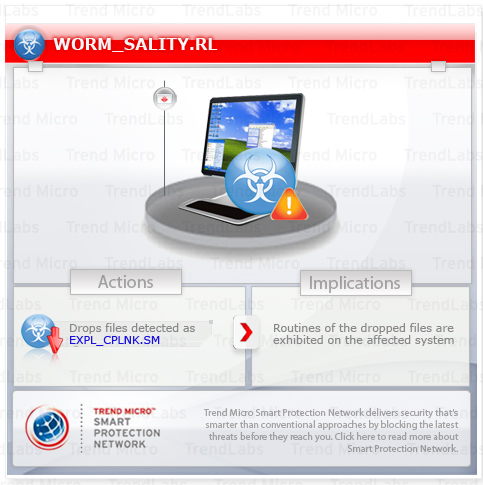

Um einen ?berblick ��ber das Verhalten dieser Worm zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird m?glicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen. Wird m?glicherweise von anderer Malware eingeschleust. Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch b?sartiger Websites heruntergeladen.

Anschlie?end werden die eingeschleusten Dateien ausgef��hrt. Dadurch k?nnen die b?sartigen Routinen der eingeschleusten Dateien auf dem betroffenen System aktiv werden.

Technische Details

?bertragungsdetails

Wird m?glicherweise von anderer Malware/Grayware/Spyware von externen Sites heruntergeladen.

Wird m?glicherweise von anderer Malware eingeschleust.

Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch b?sartiger Websites heruntergeladen.

Installation

F��gt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgef��hrt wird:

- op1mutx9

- woemnm593jfe

Andere System?nderungen

F��gt die folgenden Registrierungseintr?ge hinzu:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\

List

{malware path and file name} = "{malware path and file name}:*:Enabled:ipsec"

F��gt die folgenden Registrierungsschl��ssel als Teil der Installationsroutine hinzu:

HKEY_CURRENT_USER\Software\bntrp

(Default) =

HKEY_CURRENT_USER\Software\zrfke

(Default) =

Einschleusungsroutine

Schleust die folgenden Dateien ein:

- %User Temp%\{random filename}.exe - detected as PE_SALITY.RL-O

Anschlie?end werden die eingeschleusten Dateien ausgef��hrt. Dadurch k?nnen die b?sartigen Routinen der eingeschleusten Dateien auf dem betroffenen System aktiv werden.

L?sungen

Step 1

F��r Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Malware-Dateien entfernen, die hinterlassen/heruntergeladen wurden von WORM_SALITY.RL